Как защитить сайт: 10 рекомендаций

Безопасность сайта сегодня — системная задача. Атаки становятся массовыми, автоматизированными и многоэтапными. По данным исследований Positive Technologies, значительная часть инцидентов связана именно с веб-приложениями, а число атак продолжает расти.

Сегодня атаки автоматизированы, а их масштаб постоянно растет: только за 9 месяцев 2025 года было зафиксировано более 870 млн веб-атак, а DDoS-атаки и атаки уровня приложений продолжают ускоряться. Это значит, что защищать нужно не отдельные элементы, а весь сайт целиком — от соединения до кода и инфраструктуры.

Ниже — практические рекомендации.

1. Настройте HTTPS и обеспечьте корректную работу SSL

SSL-сертификат — фундамент безопасности сайта. Он шифрует данные, которые передаются между пользователем и сервером, и защищает их от перехвата. Но его значение гораздо шире, чем кажется на первый взгляд.

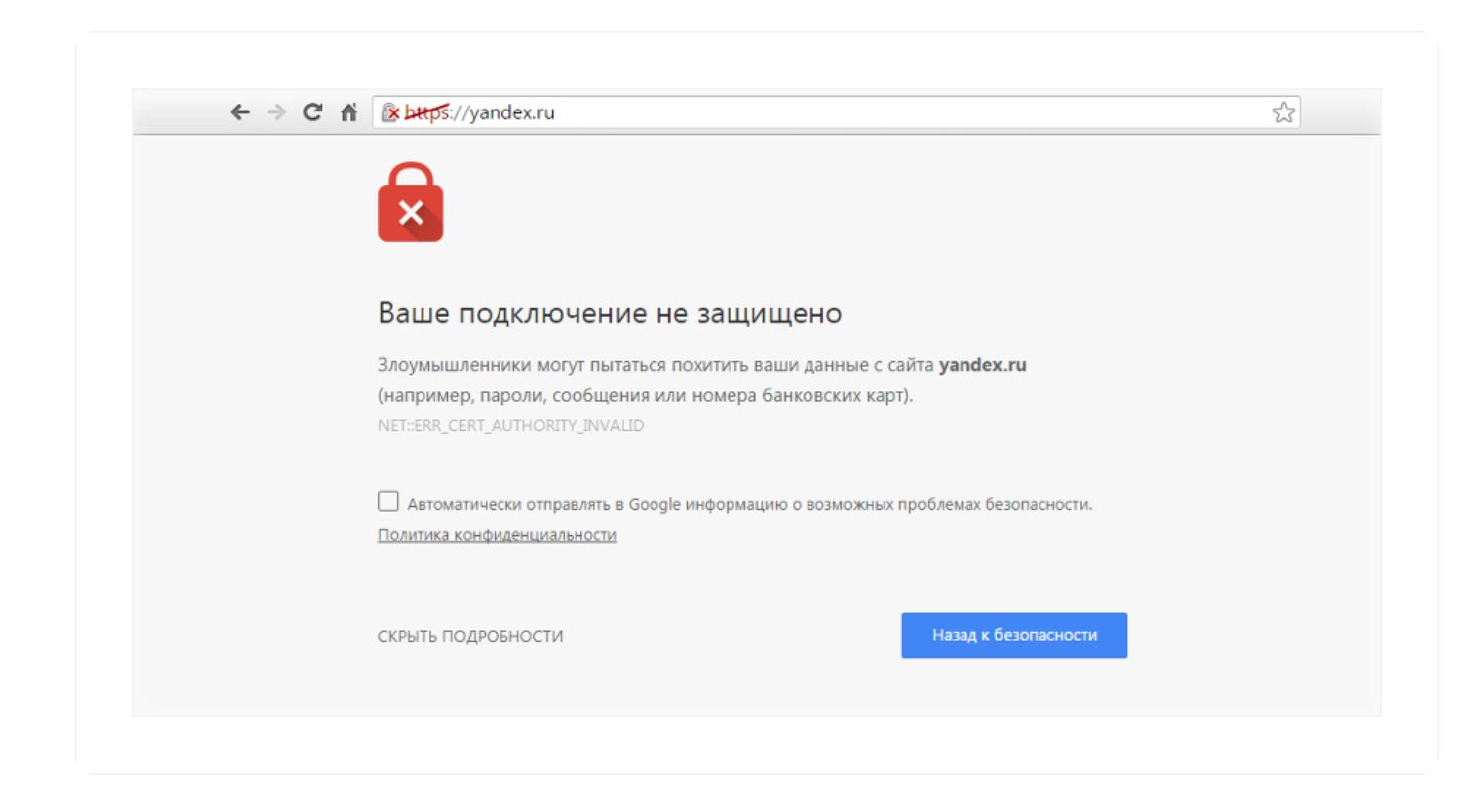

Если сайт работает по HTTP, браузеры прямо предупреждают пользователя о небезопасности. Такие уведомления видит значительная часть аудитории — например, Google Chrome используют более половины пользователей, и он активно блокирует небезопасные страницы . В результате посетитель либо покидает сайт, либо вынужден совершать лишние действия, чтобы продолжить работу.

Кроме того, отсутствие SSL делает сайт уязвимым: злоумышленники могут внедрять вредоносный код, подменять страницы и перехватывать персональные данные .

Чтобы защита работала корректно, важно:

- настроить автоматический редирект на HTTPS;

- включить HSTS;

- следить за сроком действия сертификата;

- избегать смешанного контента (HTTP-ресурсов на HTTPS-страницах).

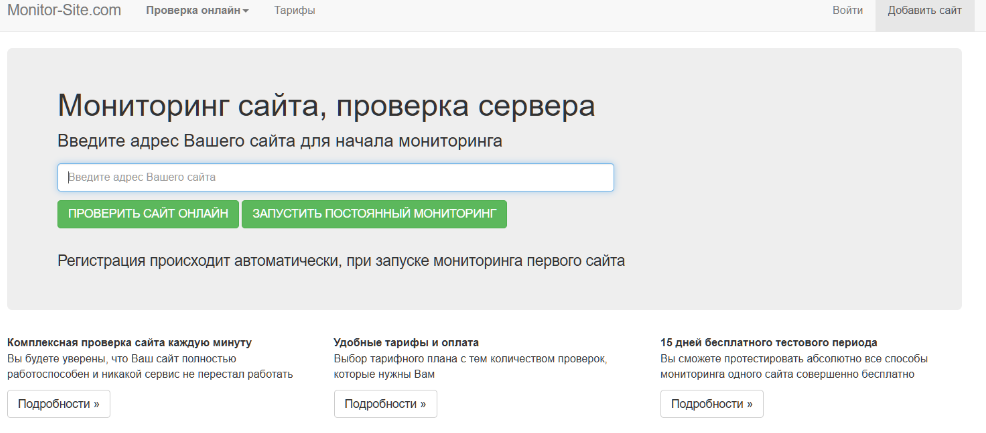

Проверьте, чтобы все страницы сайта, включая изображения, скрипты и формы, загружались только по HTTPS. Для этого можно использовать автоматические сканеры, например, SSL-check, Monitor-Site, Webopulsar, или инструменты разработчика в браузере. Также настройте автоматическое продление сертификата.

2. Регулярно обновляйте CMS и компоненты

Большинство взломов происходит через известные уязвимости. После их обнаружения злоумышленники начинают массово искать сайты с устаревшими версиями систем.

Практика показывает: если сайт не обновляется, он фактически остается с открытой дверью. Разработчики CMS регулярно выпускают патчи, закрывающие уязвимости, и игнорировать их — значит сознательно повышать риск.

Особенно это касается:

- CMS и ядра системы;

- плагинов и модулей;

- тем оформления и сторонних библиотек.

Настройте автоматические уведомления об обновлениях и внедрите регламент: например, проверка и установка обновлений. Перед обновлением делайте резервную копию, а для крупных проектов — тестируйте изменения.

3. Усильте защиту учетных записей

Контроль доступа — один из самых слабых элементов безопасности. При этом взлом через учетные записи остается одним из самых распространенных сценариев.

Проблема часто связана с базовыми ошибками: простые пароли, повторное использование комбинаций и стандартные логины.

Надежная защита должна включать:

- сложные пароли длиной от 12 символов;

- двухфакторную аутентификацию;

- отказ от стандартных логинов;

- хранение паролей в зашифрованном виде.

Даже если злоумышленник получит пароль, второй фактор авторизации значительно усложнит доступ.

Используйте менеджеры паролей и внедряйте политику работы с ними, например, обязательная смена раз в 90 дней. Для админ-доступа ограничьте вход по IP — это снижает вероятность взлома.

4. Ограничьте автоматические атаки

Сегодня атаки выполняются не вручную, а с помощью ботов. Они массово перебирают пароли, проверяют формы и ищут уязвимости.

Поэтому защита должна быть ориентирована именно на автоматические сценарии. Это достигается за счет:

- ограничения количества попыток входа;

- временной блокировки при подозрительной активности;

- использования CAPTCHA;

- фильтрации IP-адресов.

Такие меры не делают сайт неуязвимым, но резко снижают вероятность успешной атаки.

Установите плагины или модули защиты от brute-force и подключите сервисы, которые автоматически блокируют подозрительные IP. Регулярно просматривайте логи авторизации, чтобы выявлять аномальную активность.

5. Защитите код и обработку данных

Уязвимости в коде остаются одной из главных причин компрометации сайтов. Наиболее распространенные атаки — SQL-инъекции и XSS — напрямую связаны с неправильной обработкой пользовательского ввода.

Типичный сценарий: сайт принимает данные без проверки, и злоумышленник внедряет вредоносный запрос или скрипт.

Чтобы этого избежать, необходимо:

- валидировать все входящие данные;

- использовать безопасные методы работы с базой данных;

- экранировать вывод;

- проверять API и интеграции.

С учетом того, что современные атаки часто автоматизированы, даже небольшая ошибка в коде может быть быстро обнаружена и использована.

Используйте готовые библиотеки и фреймворки с встроенной защитой, а также регулярно проводите автоматическое сканирование сайта на уязвимости. Например, с помощью специализированных сервисов или сканеров безопасности — Sucuri SiteCheck, Nikto, SQLmap, Wapiti и др.

6. Настройте резервное копирование

Резервные копии — критически важный элемент защиты, который часто недооценивают.

Бэкапы позволяют восстановить сайт в кратчайшие сроки. При этом важно не просто создавать копии, а делать это правильно: автоматически, регулярно и с хранением вне основного сервера.

Именно наличие чистой версии сайта позволяет быстро устранить последствия заражения.

Настройте ежедневные инкрементальные бэкапы и еженедельные полные копии. Храните их в облаке или на отдельном сервере и периодически проверяйте восстановление — хотя бы раз в месяц.

7. Контролируйте целостность файлов и ищите вредоносный код

После взлома злоумышленники редко ограничиваются одной атакой. Чаще всего они устанавливают бэкдоры — скрытые точки доступа, которые позволяют вернуться на сайт позже.

Такие изменения могут долго оставаться незаметными. Поэтому важно:

- отслеживать изменения файлов;

- ограничивать права на запись;

- регулярно сканировать сайт на вирусы;

- проверять сторонние компоненты.

Практика показывает, что вредоносный код может находиться на сайте неделями, если не настроен контроль.

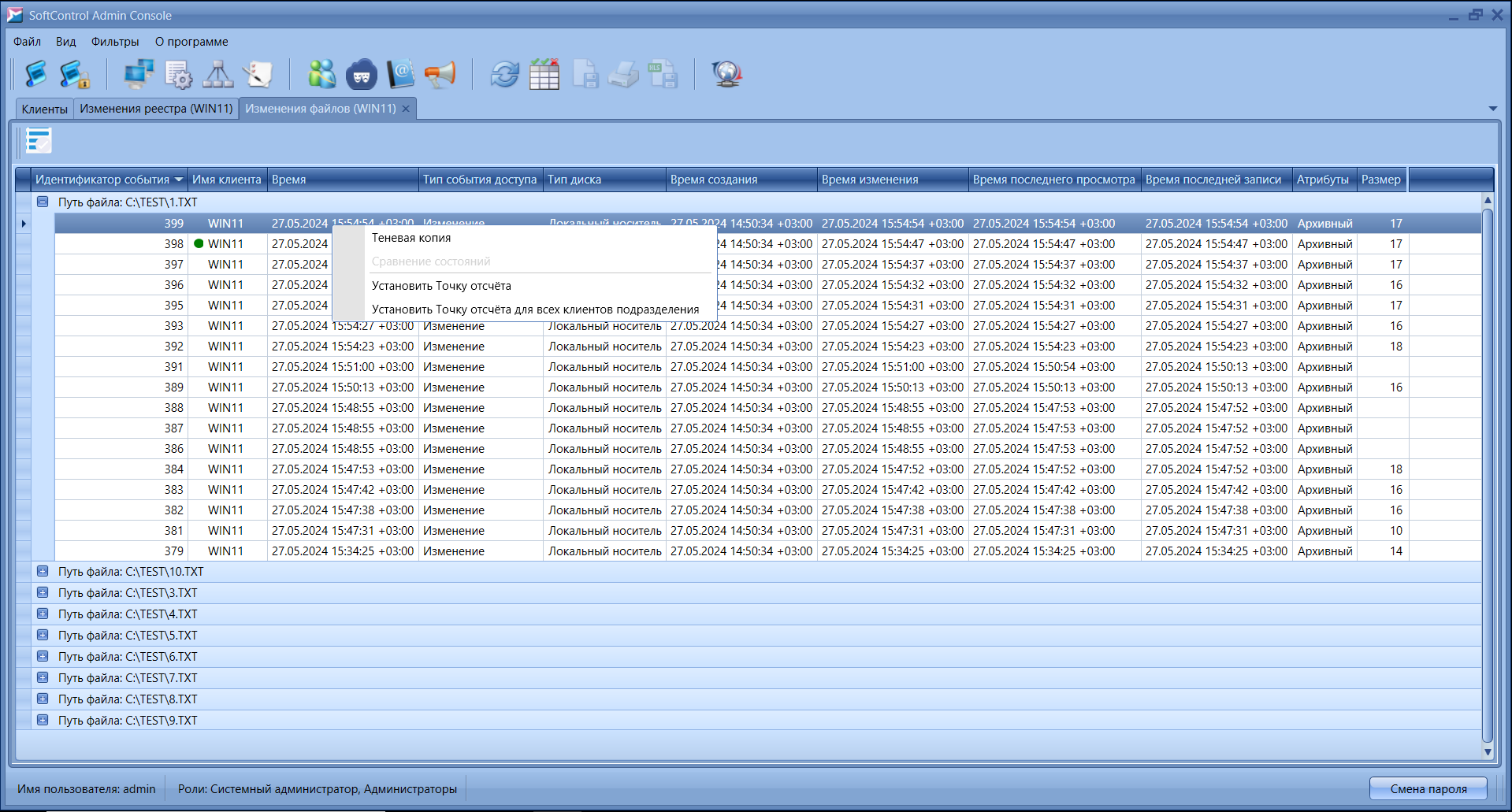

Подключите системы контроля целостности файлов, например, SoftControl Change Monitoring, и настройте уведомления при изменении критических файлов. Также ограничьте права записи только необходимыми директориями.

8. Защитите инфраструктуру и сервер

Современные атаки часто направлены не только на сайт, но и на инфраструктуру. Особенно это касается DDoS-атак и перегрузки сервера.

По данным отраслевых обзоров, количество и мощность DDoS-атак растут, а сами атаки становятся более сложными и длительными .

Для защиты важно использовать:

- WAF (Web Application Firewall);

- CDN с фильтрацией трафика;

- защиту на уровне хостинга;

- ограничение доступа к служебным интерфейсам.

Хорошая инфраструктура позволяет отразить значительную часть атак еще до того, как они достигнут сайта.

Выбирайте хостинг с встроенной защитой от DDoS и возможностью быстрого масштабирования. Дополнительно закройте доступ к админ-панелям через .htaccess или firewall.

9. Защитите формы и пользовательский ввод

Формы — одна из самых частых точек входа для атак. Через них реализуются инъекции, загрузка вредоносных файлов и атаки на сервер.

Чтобы минимизировать риски, важно:

- проверять данные на стороне сервера;

- ограничивать типы и размер файлов;

- использовать CAPTCHA;

- исключать выполнение загруженных файлов.

Даже простая форма обратной связи без защиты может стать причиной серьезного инцидента.

Отключите возможность выполнения скриптов в папках загрузки (например, через настройки сервера) и проверяйте MIME-тип файлов, а не только расширение.

10. Регулярно проверяйте сайт и учитывайте актуальные угрозы

Исследования показывают, что атаки становятся более сложными: злоумышленники используют автоматизацию, вредоносное ПО и социальную инженерию. При этом веб-приложения остаются одной из главных целей.

Отдельный тренд — многоэтапные атаки, где одна уязвимость используется как часть цепочки. Это означает, что даже небольшая ошибка может привести к серьезным последствиям.

Поэтому важно не ограничиваться базовыми мерами, а регулярно:

- проводить аудит безопасности;

- тестировать сайт на уязвимости;

- анализировать логи;

- отслеживать новые типы атак.

Внедрите регулярный аудит безопасности, например, раз в квартал, и используйте автоматические системы мониторинга, которые уведомляют о подозрительной активности в режиме реального времени.

Итог

Эффективная защита сайта строится на принципе многослойности. Нельзя полагаться на одну меру — безопасность достигается сочетанием технологий, процессов и регулярного контроля.

Чем раньше вы выстроите системный подход, тем ниже вероятность того, что сайт станет легкой целью для атак.

Как выделиться в B2B-снабжении при равных ценах: 4 способа обойти конкурентов без демпинга Статья

+20% к чеку и 0 ушедших клиентов: как мы подняли цены на логистику в 2026 году Статья

В Max ответили на публикации о расшифровке звонков пользователей Статья

Анатомия накрутки ПФ: как Яндекс отличает ботов от людей в 2026 Статья

Что такое GEO/AEO и как правильно продвигаться в нейросетях: гайд Kokoc Performance Статья

Охваты упали — что теперь? Как микросообщества и комьюнити-менеджмент меняют SMM в 2026 Статья