Кликфрод: как обнаружить и как с ним бороться

Ваш сайт атакуют посетители, но уходят ни с чем через несколько секунд? Возможно, их интересует совсем не продукт. Космический CTR и показатель отказов говорят о том, что вы стали жертвой кликфрода. Это один из способов черной конкуренции в контексте.

Как своевременно выявлять мошеннические клики и что с ними делать – читайте в этой статье.

Что такое кликфрод

Умышленные клики повышают расходы рекламодателя за показы объявлений. Раздуваются реальные показатели CTR и конверсии. От скликивания страдают и владельцы рекламных сетей: они могут потерять доверие рекламодателей и существенную прибыль.

Первые признаки кликфрода

1) Нереально высокий CTR – главный сигнал.

Огромное количество «посетителей» заходят на сайт и быстро его покидают.

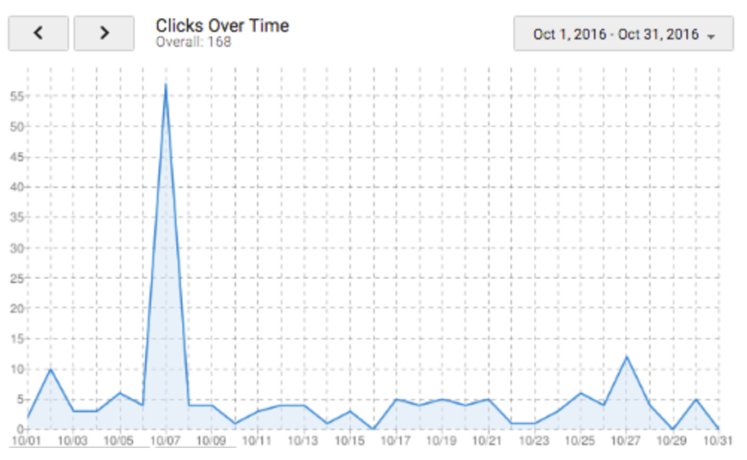

Посмотрите на график: на первый взгляд все в порядке. Кроме одного «случайного» дня:

При этом по статистике чаще «скликивают» высокочастотные запросы, так как стоимость перехода по ним выше. Естественно, ни о каком повышении конверсии не может быть и речи.

2) Метрики сайта показывают низкую эффективность.

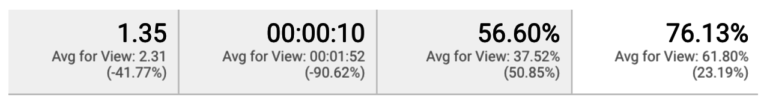

Когда замечаете резкий скачок трафика, смотрите аналитику. Наверняка увидите что-то подобное:

Аномальная разница между текущими и средними значениями. Время пользовательских сессий на 90% ниже. А показатель отказов 76,13% – это не шуточки!

3) Посетители без cookie файлов.

Возможно, это мошенники не хотят оставлять следов. Однако некоторые целевые пользователи для безопасности отключают cookie или посещают сайты в приватном режиме.

Кому это нужно

Бывают случаи, когда рекламодатели сами кликают по собственным объявлениям, чтобы повысить CTR. Умышленные переходы по ссылкам для причинения вреда или наживы обычно совершают:

- Конкуренты, чтобы «истощить» бюджет рекламодателя. Это показывает аномальное число кликов, как правило, с одного IP-адреса.

- Недобросовестные владельцы рекламных площадок, чтобы взять с рекламодателя больше денег за размещение объявления.

Как отличить заинтересованного посетителя от кликера?

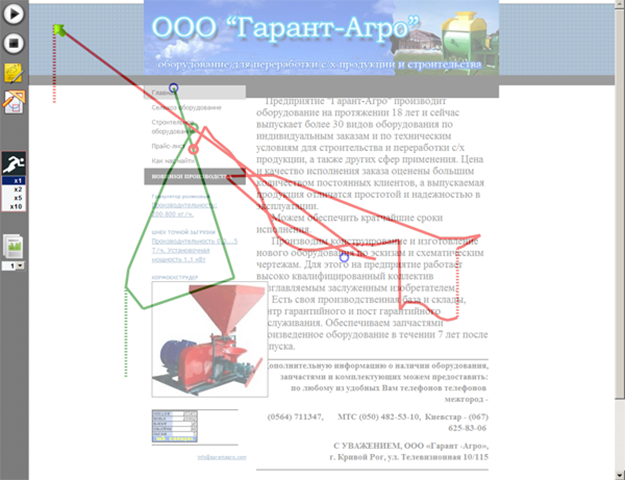

Отследите траекторию движения мыши в Вебвизоре. Если пользователь пришел на сайт «по делу», он изучает контент, нажимает ссылки меню, прокручивает страницы:

Красные линии показывают первичное посещение, зеленые – повторное.

А вот так своеобразно «изучает» сайт кликер:

Минимум движений мыши, отсутствие скроллинга – типичные признаки «пустых» кликов.

Автоматический кликфрод (боты)

Кликфрод не ограничивается скликиванием вручную. Часто недоброжелатели ставят переходы по контекстным объявлениям на поток с помощью бот-программ или скриптов. Боты имитируют человеческие действия: пользователь переходит по объявлению на сайт и тут же покидает его.

Хотя в последнее время имитация становится все более реалистичной. «Умные» боты не уходят сразу, они сидят на странице от 2 до 5 секунд, бывает что и по 10-15.

В результате бюджет сливается за очень короткое время, иногда за несколько часов.

Если вы заметите подозрительные источники переходов, как правило, это «следы» бот-программ. При небольшом бюджете вы получаете 5-10 кликов ежемесячно, но уже при 6 000 рублей в месяц доля кликфрода достигает 5%, а при таком же недельном бюджете – до 25%!

Ботов становится отследить крайне сложно, они используют разные ip адреса, ведут себя на сайте как человек, имеют свой кэш и историю браузера. Более того, они могут быть залогинены и даже оставить заявку.

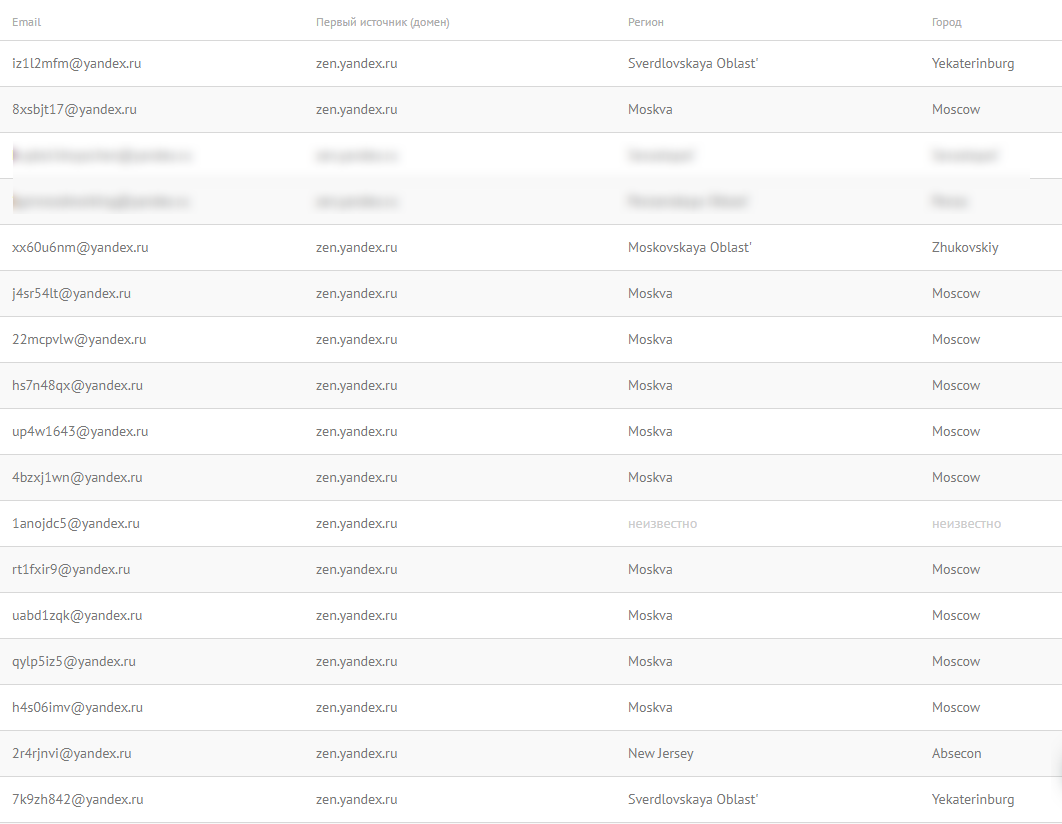

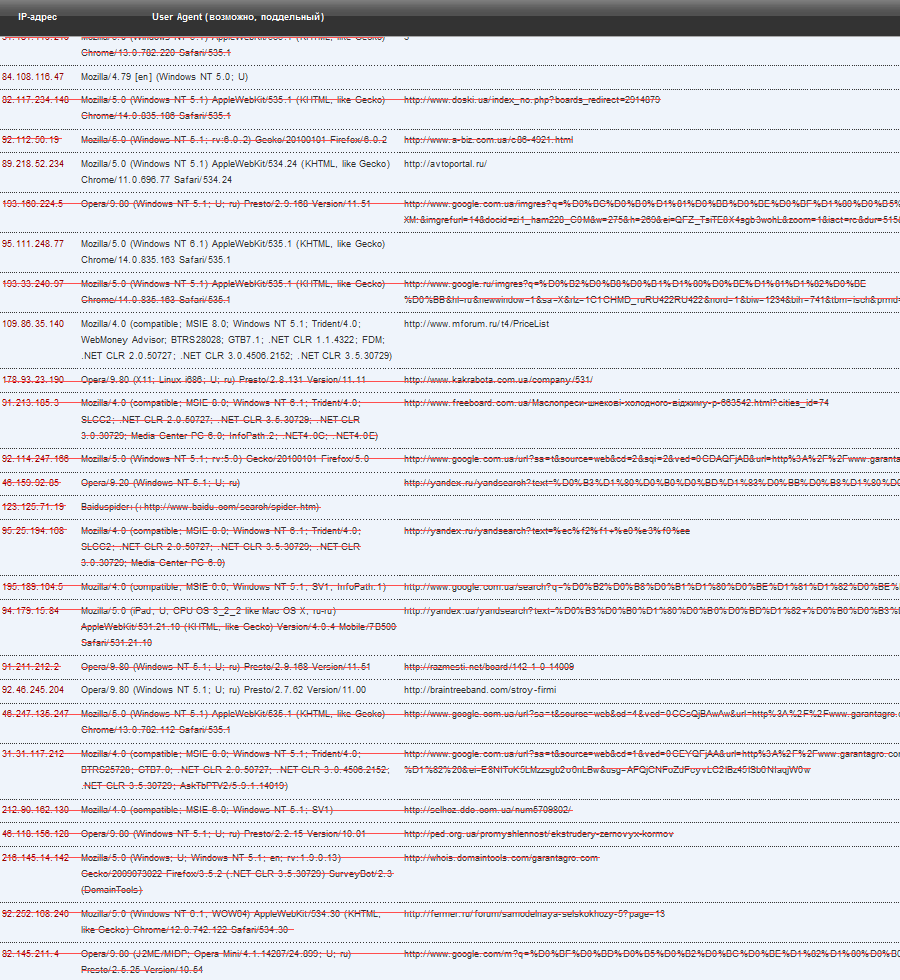

Вот фрагмент статистики по одному из наших проектов, трафик из РСЯ:

Не всегда, конечно, емэйлы в виде «абракадабры» свидетельствуют о ботах. Подобные адреса могут принадлежать реальным пользователям. Но когда их слишком много, да еще с конкретной площадки (Яндекс.Дзен в нашем примере), это наводит на смутные сомнения. С 99% вероятностью эти заявки оставили боты.

Как распознать бота

Программы по скликиванию расширяют диапазон используемых IP до бесконечности и накручивают любой код, поэтому обычные javascript-счетчики тут не подходят. Используйте анализаторы логов или системы веб-аналитики с дополнительными модулями (например, на PHP).

Анализ лог файлов

Начните с анализа источников и параметров рекламной сети в запросе. Исключите из списка IP-адресов реальные посещения (их вы найдете в стандартной системы веб-аналитики).

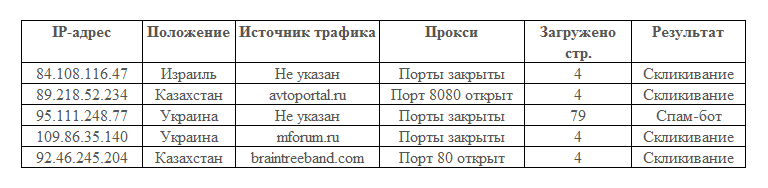

Если мошенник использует одну программу через список прокси, вы увидите, что на этом хосте запущен прокси-сервер (обычно на портах 3128, 80 или 8080):

Списки общедоступных прокси-серверов есть в ресурсах сети, например, на сайте AdBasis. Используйте их при анализе лог файлов трафика.

Если порты закрыты, проверяйте географическое положение IP. Рекламная кампания по Москве не может приводить трафик из других стран.

Обратите внимание: в четырех из пяти фактов ровно по 4 загруженных страницы. Возможно, мошенник использовал одну программу для скликивания. Однако это спорный вопрос, так как нет повторяющихся источников трафика.

В ходе посещения с IP 95.111.248.77 загружено 79 страниц – обычно это боты сканируют страницы в поиске email для спама или для публикации спам-объявлений на форумах. В обычных системах статистики мы их не видим, но анализаторы логов дают эту информацию.

Анализ лог файлов вручную отнимает много времени и сил. Есть специальные сервисы, которые:

- Обнаруживают одних и тех же пользователей, которые кликают по объявлениям в различных системах контекстной рекламы.

- Блокируют конечные переходы по объявления и их показы.

- Идентифицируют и сортируют посетителей по IP.

- Генерируют отчетность, которая доказывает кликфрод.

- Показывают всплывающее окно с предупреждением мошеннику о фиксации его IP-адреса.

Они не только выявляют мошеннические клики, но и помогают их предотвратить.

Сервисы для анализа лог файлов

Вот ряд инструментов (все зарубежные):

ClickLab помогает формировать отчеты с детальными данными. Плюс – простой интерфейс.

WhosClickingWho уступает ClickLab по детализации и интерфейсу.

AdWatcher использует скрипты, установленные на вашем сервере, и ПО собственного сервера. Плюсы: удобный интерфейс и работа с русскоязычными сервисами контекстной рекламы, например, Яндекс.Директ и Бегун.

Еще о ряде сервисов по блокированию ботов (в том числе, отечественных) и об опыте их использования вы можете узнать в статье Скликивание бюджета в контекстной рекламе.

Вместо заключения

Можно написать в техподдержку Яндекс.Директ (на почту support@direct.yandex.ru) или Google Ads (по ссылке) самостоятельно. С указанием номера объявления и периода времени, если подозреваете нецелевые клики в больших масштабах.

А тем, кто ведет кампании на аккаунтах Директа & Google Ads, созданных в Yagla, помогает наша техническая поддержка.

Если вы провели все работы по предотвращению скликивания, но они не помогли, и у вас есть доказательства, напишите подробный отчет нашим специалистам. Они составят квалифицированное обращение в Яндекс или Google и сообщат вам о результатах проверки.

В случае подтверждения кликфрода вам возместят убыток. Вы получите на почту уведомление о пополнении счета.

Околоцелевая аудитория в контекстной рекламе: сущность, применение, кейсы Статья

3 лучших расширения Яндекс Wordstat Статья

Почему нет конверсий: 5 стратегических ошибок посадочных страниц Статья

Как выделиться в B2B-снабжении при равных ценах: 4 способа обойти конкурентов без демпинга Статья

+20% к чеку и 0 ушедших клиентов: как мы подняли цены на логистику в 2026 году Статья

В Max ответили на публикации о расшифровке звонков пользователей Статья

Переписали статьи и увеличили цитирование статей в нейросетях в 6 раз Статья

+50% выручки и рост доли e-com в 4 раза за 6 месяцев: кейс внедрения CVM-стратегии для сети термальных комплексов Статья

Анатомия накрутки ПФ: как Яндекс отличает ботов от людей в 2026 Статья